Вирус-вымогатель Petya атаковал компьютеры по всему миру

27 июня 2017 года по миру прокатилась волна кибератак вредоносной программы Petya. В результате пострадали компьютеры с операционной системой Windows, при этом, не только персональные, но и корпоративных пользователей. После проведенного анализа специалистами установлено что вирус Petya является усовершенствованной программой WannaCry, от которой ранее пострадало огромное число компьютеров.

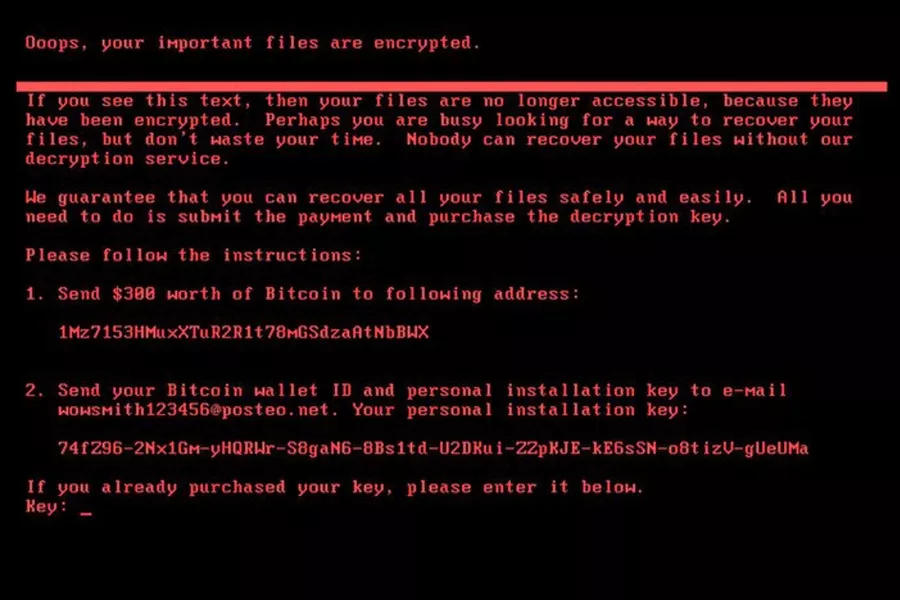

Petya захватывает операционную программу, блокирует компьютер и требует перевести выкуп в криптовалюте - биткоинах - в размере 300 долларов. При перезагрузке Petya шифрует пользовательские файлы, лишая собственника доступа к ним. Среди жертв одна из крупнейших транспортных компаний мира: датская MAERSK, управляющая морскими перевозками, сообщила о выходе из строя некоторых систем. Несколько крупных компаний пострадали в Испании.

Крупнейшие компании России подверглись атаке вируса-вымогателя Petya. В числе пострадавших оказались компьютеры «Роснефти», «Башнефти», Ощадбанка и Приват банка, а также Nivea, Mars и других. Как сообщили в «Роснефти», ключевые системы управления перевели на резервную схему, так что на работу вирус особо не повлиял.

Самые серьезные проблемы из-за атаки - в украинских офисах. Там вирус добрался до компьютеров правительства. Обнаружили его в системах киевского метро, аэропорта «Борисполь», сразу трех мобильных операторов, энергокомпаний, не говоря уже о многочисленных офисах банков и других фирм. В запуске интернет-вымогателя Petya, МВД Украины сразу же, еще до разбирательства, обвинило российских хакеров. Тот факт, что атаке подверглись и Российские компании, естественно, проигнорировали.

Первые атаки Petya были зафиксированы еще в прошлом году, экспертами агентства компьютерной безопасности G Data. Сейчас распространяется свежий образец этого вируса. Преимущественно, он атакует специалистов по кадрам - он маскируется под резюме от кандидатов на ту или иную должность. В письме прилагается ссылка на якобы полное резюме или портфолио соискателя, обычно на облачном сервисе Dropbox. Но вместо этого по клику скачивается зловред. Основными жертвами вируса становятся крупные фирмы и компании.

Как только вирус скачен, система выдает «синий экран смерти», и перезагружается. А после этого на экране появляется сообщение, что все файлы зашифрованы с применением «военных алгоритмов» шифрования.

Если ваш компьютер оказался заражен, первое, что можно попробовать сделать - это откатить операционную систему назад, на время, предшествующее скачиванию и заражению. Для этого эксперты советуют выбрать «Безопасный режим» во время перезагрузки устройства, а затем запустить «Мастер восстановления Windows».

Вирус блокирует доступ к данным, поэтому восстановить их может быть непросто. Проще всего принять меры безопасности заранее, установить свежую версию антивирусной программы и не открывать письма и файлы от неизвестных лиц.

Уроки WannaCry были не очень показательны, и до сих пор компании не ставят своевременно обновления и не уделяют вопросам информационной безопасности должного внимания. Потому что не стоит открывать никакие вложения и переходить ни по каким ссылкам в почтовых сообщениях, известно уже очень давно, об этом говорят на каждом углу, но так или иначе сама атака была успешной.

-

05.05.200005 мая 2000Новый компьютерный вирус «I Love You» нанес огромный ущерб

![]() В начале мая 2000 года количество признаний в любви как минимум в 3 раза превысило среднестатистические показатели. Признавались в любви все - от секретарш до парламентариев и министров, причем настойчиво и без разбору - всем, кому они могли это сделать. Началась эта сокрушающая любовь 4 мая 2000 года, когда один из пользователей разослал свой новый вирус-червь в сети Интернет. Уже 5 мая только в Северной Америке убытки составили порядка миллиарда долларов США. А в самих Штатах убытки вскоре были оценены в 10 миллиардов.

В начале мая 2000 года количество признаний в любви как минимум в 3 раза превысило среднестатистические показатели. Признавались в любви все - от секретарш до парламентариев и министров, причем настойчиво и без разбору - всем, кому они могли это сделать. Началась эта сокрушающая любовь 4 мая 2000 года, когда один из пользователей разослал свой новый вирус-червь в сети Интернет. Уже 5 мая только в Северной Америке убытки составили порядка миллиарда долларов США. А в самих Штатах убытки вскоре были оценены в 10 миллиардов.